COSA SONO

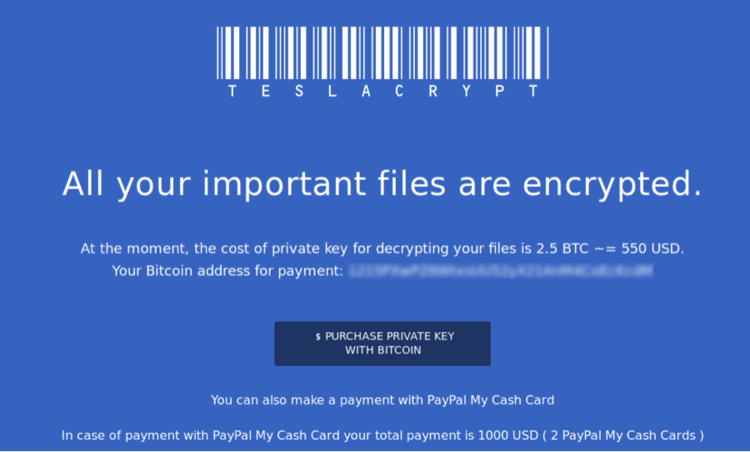

Sono programmi che limitano l'accesso al computer infettato od ai documenti memorizzati, richiedendo un riscatto (ransom in Inglese) da pagare per rimuovere la limitazione.

Il pagamento, in genere, è in Bitcoin, moneta virtuale non tracciabile.

COME CI SI INFETTA

In molteplici modi (non sempre chiari). In genere le azioni più critiche sono:

- apertura di allegati di posta elettronica infetti. A questo proposito SEMPRE:

- verificare attentamente il contenuto del messaggio, non fidandosi neanche dei mittenti noti (potrebbero, a loro insaputa, esser stati infettati)

- evitare di aprire allegati diversi da "file passivi" (pdf, file di testo, immagini…). Per riconoscere il tipo di file controllare l'estensione, NON L'ICONA

- click su collegamenti a pagine informative apparentemente innocue che invece innescano il processo infettivo. Questi link spesso arrivano da pagine Facebook!

- utilizzazione di penne USB / hard disk esterni / dispositivi di memorizzazione portatili di terze parti.

COSA SUCCEDE

In un primo momento, in apparenza, nulla… In realtà il programma inizia a lavorare cifrando in maniera irreversibile tutti i documenti locali e quelli raggiungibili dal computer locale (comprese eventuali copie di backup su cartelle condivise, Dropbox, hard disk esterni). Nel giro di qualche ora, o meno, ogni documento viene letteralmente reso inaccessibile.

COSA SI RECUPERA

NULLA! A meno che non si decida di pagare chi ha cifrato i dati (da 500$ ai 2000$). In realtà, anche pagando, non si hanno reali garanzie.

Si possono recuperare solo copie di backup dei dati MEMORIZZATE SU DISPOSITIVI NON COLLEGATI AL PC INFETTO AL MOMENTO DELL'INFEZIONE.

COME MI PROTEGGO DA UN DISASTRO DEL GENERE?

- Effettuando giornalmente dei salvataggi MANUALI/AUTOMATICI dei dati importanti (da custodire in luogo sicuro)

- Utilizzando dei sistemi di replica dei dati su server remoto

- Non utilizzando il server per attività di navigazione e consultazione della posta elettronica!

- Segmentando la rete locale / il sistema informatico in sottosistemi.

COME VERIFICO IL MIO GRADO DI PROTEZIONE

Un utilizzo corretto ed informato dei propri computer e dei software installati previene qualsiasi infezione.

Ciò detto, facendo i conti con la realtà, quasi nessuno può dirsi al sicuro.

Si stanno registrando numerosi casi di infezione (CryptoLocker, TeslaCrypt, CTB-Locker…), quasi sempre accompagnati dalla perdita completa di tutti i dati (statistiche di vendita, inventari, fatture, documenti, foto, contabilità, archivi… TUTTO).

Ripartire da zero è un vero e proprio trauma economico e psicologico.

È fondamentale:

- controllare lo stato delle proprie difese software (senza riporre un'eccessiva fiducia in nessun antivirus)

- verificare le procedure di backup ed il contingency plan

- FORMARE IL PERSONALE

Vi invito a prender contatto con noi per verificare insieme la situazione e decidere eventuali azioni correttive.